本文最后更新于 582 天前,其中的信息可能已经有所发展或是发生改变。

- mx1.example.com

- example.com

- SMTP – 端口 25、465 (TLS)、587

- POP3 – 端口 110、995 (TLS)

- IMAP – 端口 143、993 (TLS)

- example.com部分替换为自己的域名,提及端口请全部放行

- 因为使用的不是80和443端口,因为本机已经有了nginx服务了,所以程序内部自带的证书申请无法使用,泛解析证书无法使用

- 故需要单独申请一个 mx1.example.com 的单独的证书,例如腾讯云、阿里云、acme等

docker-compose

version: '3' services: poste: image: analogic/poste.io container_name: poste hostname: mx1.example.com restart: always ports: - "880:80" - "8443:443" - "25:25" - "110:110" - "143:143" - "465:465" - "587:587" - "993:993" - "995:995" - "4190:4190" environment: - TZ=Asia/Shanghai - DISABLE_CLAMAV=TRUE - HTTPS=OFF volumes: - /root/poste/data:/data

此外还有以下环境变量可选

-e HTTPS_PORT=xxx # 更改HTTPS端口

-e DISABLE_CLAMAV=TRUE # 禁用ClamAV病毒查杀,可降低内存使用率

-e DISABLE_RSPAMD=TRUE # 禁用Rspamd反垃圾邮件系统,可降低内存使用率

-e DISABLE_ROUNDCUBE=TRUE # 禁用Web电子浏览器DNS设置

基础DNS

前往DNS服务商处,按照如下要求设置域名解析,否则邮件服务无法正常使用,其中:

example.com:为你自己的域名1.2.3.4:为你的邮件服务器IP

| 主机名 | 记录类型 | 记录值 |

|---|---|---|

| mx1.example.com | A | 1.2.3.4 |

| @ | MX | mx1.example.com |

| @ | txt | v=spf1 mx ~all |

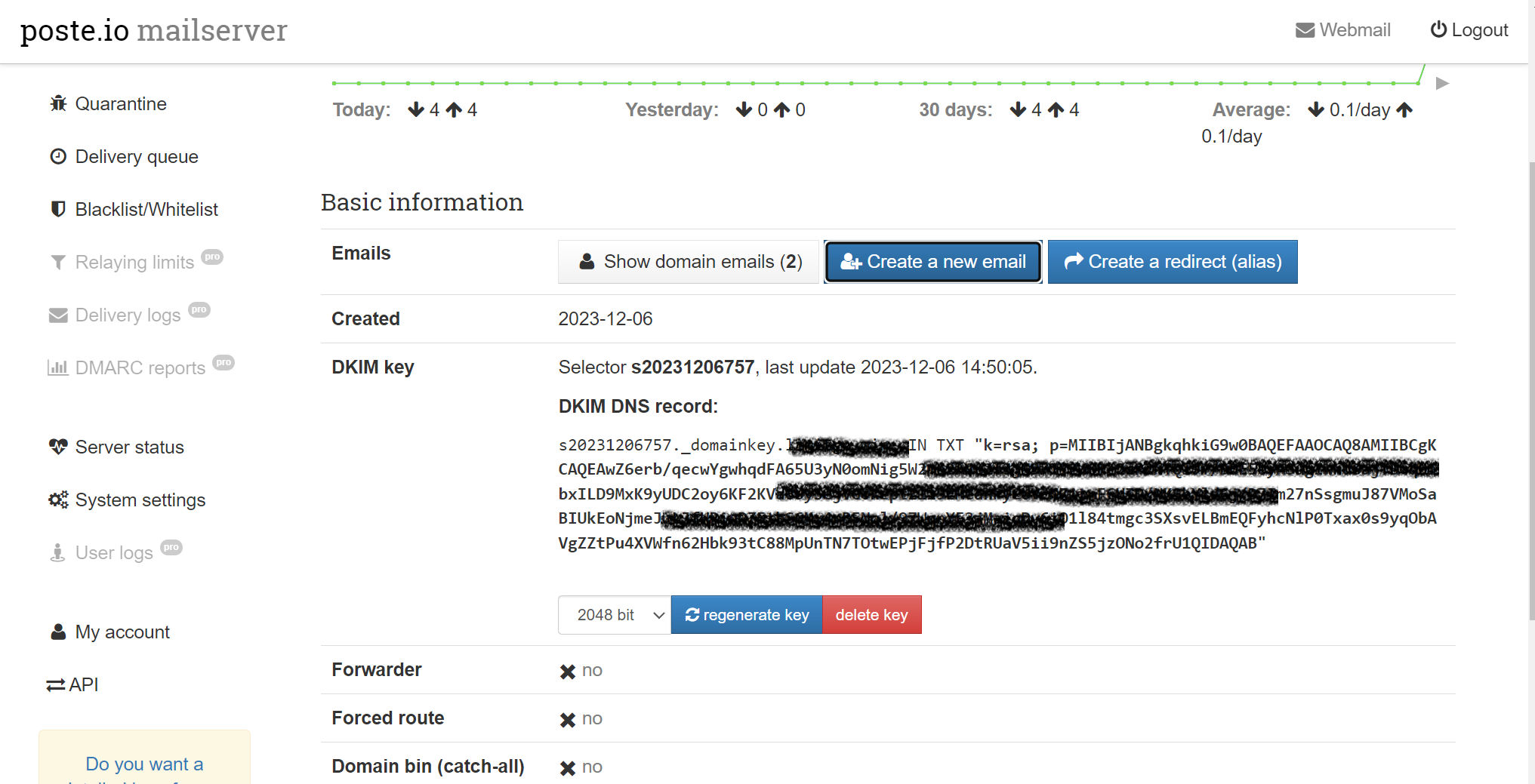

DKIM (重要) DNS解析

在poste后台 – Virtual domains – 点击对应域名 – DKIM key – 创建key,并按照要求设置txt记录解析。

DKIM DNS record:

s20231206757._domainkey.example.com. IN TXT "k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAwZ6erb/qecwYgwhqdFA65U3yN0omNig5W2ma2AAu2fJjM97IY2WORc2aP2NTQl9Y/BBaaaaaaaaaaaaaaaaaaaaaxK9yUDC2oy6KF2KVa6UySejVG0KeptZ1lJEMeanPyCUVcM7itnFvbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbMoSaBIUkEoNjmeJwLJfHRiuPZ5tbS6Mx4rB5Nql/97WqnYF3jMaiqDv6ccccccccccccccccccccccccccP0Txax0s9yqObAVgZZtPu4XVWfn62Hbk93tC88MpUnTNddddddddddddddddddV5ii9nZS5jzONo2frU1QIDAQAB"s20231206757._domainkey.example.com.添加TXT解析k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAwZ6erb/qecwYgwhqdFA65U3yN0omNig5W2ma2AAu2fJjM97IY2WORc2aP2NTQl9Y/BBaaaaaaaaaaaaaaaaaaaaaxK9yUDC2oy6KF2KVa6UySejVG0KeptZ1lJEMeanPyCUVcM7itnFvbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbMoSaBIUkEoNjmeJwLJfHRiuPZ5tbS6Mx4rB5Nql/97WqnYF3jMaiqDv6ccccccccccccccccccccccccccP0Txax0s9yqObAVgZZtPu4XVWfn62Hbk93tC88MpUnTNddddddddddddddddddV5ii9nZS5jzONo2frU1QIDAQAB

设置PTR反向解析

PTR记录,是电子邮件系统中的邮件交换记录的一种;另一种邮件交换记录是A记录(在IPv4协议中)或AAAA记录(在IPv6协议中)。PTR记录常被用于反向地址解析。——摘自百度百科

域名解析到IP被称为正向解析,而IP指向到域名,则被称为反向解析,反向解析需要在主机服务商处进行操作,具体请咨询主机服务商。

- 这个最好是设置上,要不然很容易进入垃圾箱

- 需要联系自己的主机商家设置,不是所有商家都支持的

- PTR是反向解析,比如

nslookup 1.2.3.4可以解析出mx1.example.com

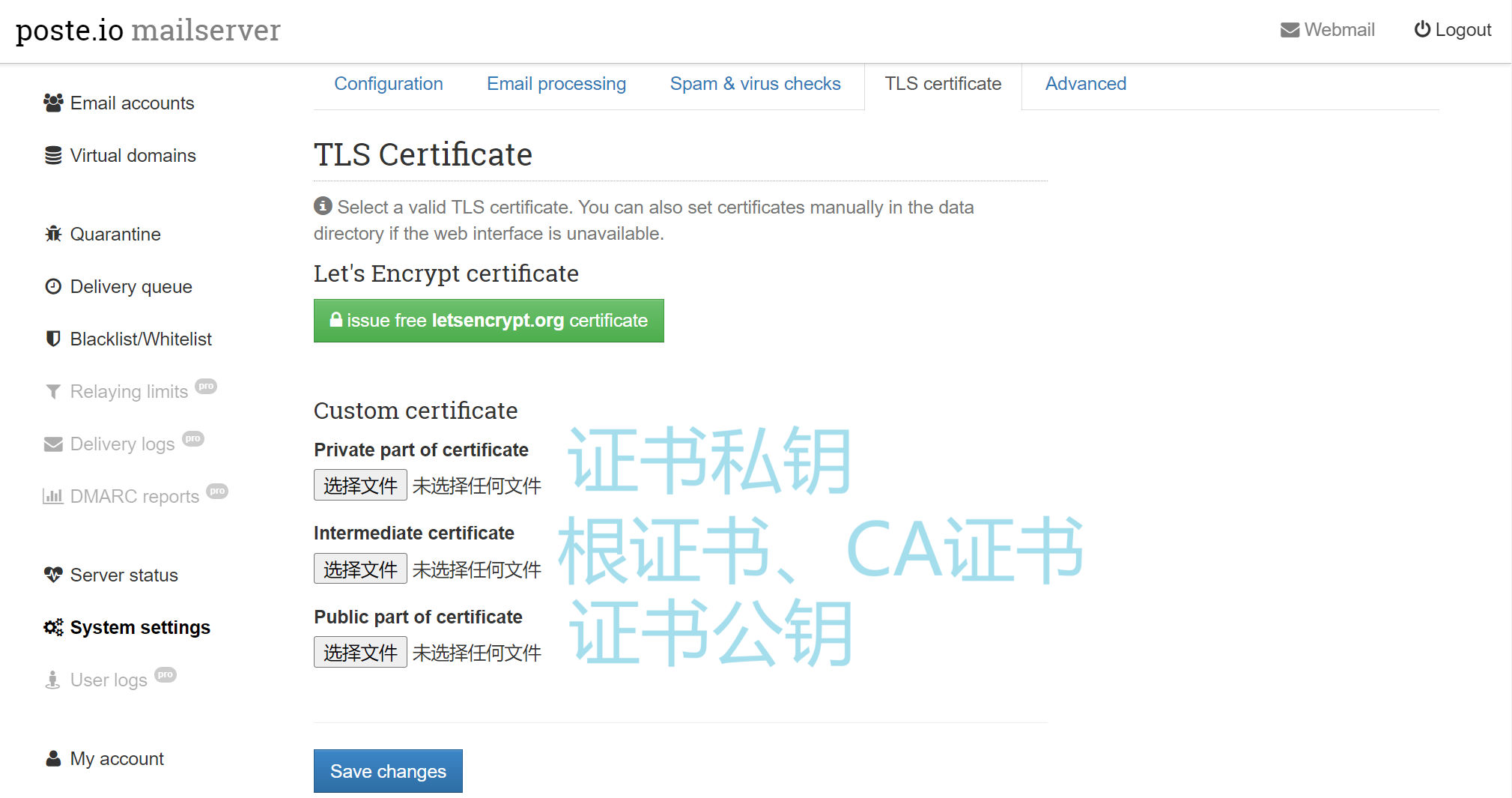

设置TLS SSL

假如您的邮件域名为mx1.example.com

- 因为使用的不是80和443端口,因为本机已经有了nginx服务了,所以程序内部自带的证书申请无法使用

- 泛解析证书无法使用

- 故需要单独申请一个 mx1.example.com 的单独的证书,例如腾讯云、阿里云、acme等

获得SSL证书后,打开poste后台 – System settings – TLS Certificate – 选择证书文件进行上传,见截图。

剩下的创建账户就很简单了,略